Подключение к OpenVPN на DD-WRT

1. Активация OpenVPN-клиента в DD-WRT 2. Импорт конфигурации в OpenVPN-клиент в DD-WRT 3. Журнал OpenVPN-клиента в DD-WRT 4. Настройка DNS в DD-WRTДанная справка описана на основе ОС DD-WRT v3.0. Наличие OpenVPN-клиента для более ранних версий DD-WRT уточняйте на официальном сайте.

Все действия описанные в данной статье производятся в Web-интерфейсе DD-WRT.

Устройство с DD-WRT должно иметь выход в интернет.

1. Активация OpenVPN-клиента

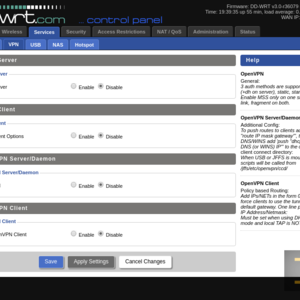

Для активации OpenVPN-клиента в DD-WRT необходимо перейти во вкладку Services -> VPN. Убедившись, что данная версия DD-WRT имеет OpenVPN-клиент (существует подпункт OpenVPN Client), следует активировать его выбрав Enable в Start OpenVPN Client.

2. Импорт конфигурации

Перед импортом необходимо скачать OpenVPN-конфигурацию. Для этого следует открыть в браузере страницу с конфигами OpenVPN и выбрать подходящий конфиг в папках single или double.Все конфигурации OpenVPN можно скачать разом в одном архиве, также можно скачать архив со всеми конфигурациями только одиночных цепей (SingleVPN) или со всеми конфигурациями только двойных цепей (DoubleVPN). После скачивания архивов, их следует распаковать.

После успешной активации OpenVPN-клиента, в той же вкладке (Services -> VPN) выпадет форма для ввода параметров подключения к OpenVPN-цепочке. Перед тем как ее заполнять следует открыть выбранный OpenVPN-конфиг в текстовом редакторе (в Windows лучше использовать WordPad).

OpenVPN-клиент в DD-WRT поддерживает только RSA-конфигурации DeepWebVPN.

Конфигурации RSA это файлы конфигурации OpenVPN с префиксом "RSA" в названии файла. Конфигурации ECC (Elliptic Curve Cryptography) это файлы конфигурации OpenVPN с префиксом "ECC" в названии файла. Например: SingleRSA_RU1.ovpn – RSA-конфигурация, DoubleECC_GB2_US2.ovpn – ECC-конфигурация.

Открыв конфигурацию в текстовом редакторе следует найти строчки аналогичные строкам в примере ниже.

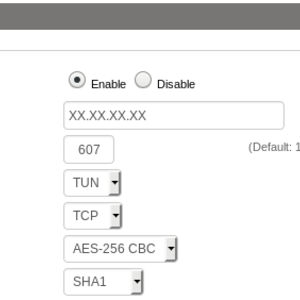

remote XX.XX.XX.XX 607 remote XX.XX.XX.XX 1188Где в качестве XX.XX.XX.XX будет указан IP-адрес, который будет являться IP-адресом входящего (и единственным для Single-цепей) сервера VPN-цепи. Этот IP необходимо записать в поле Server IP/Name. Также в этих строках содержатся порты для подключения: 607 и 1188. Следует выбрать один из них и указать в поле Port. В поле Tunnel Device выбрать TUN, Tunnel Protocol – TCP, Encryption Cipher – AES-256 CBC, Hash Algorithm – SHA1.

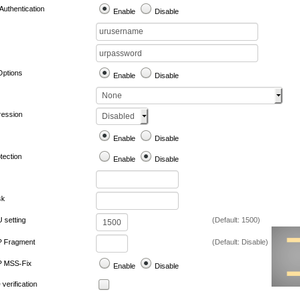

Имя пользователя и пароль полностью совпадают с именем пользователя и паролем от Кабинета DeepWebVPN.

После указания Advanced Options как Enable появится форма дополнительных параметров, где для TLS Cipher нужно установить значение None, LZO Compression – Disabled. Остальные поля в форме дополнительных параметров следует оставить без изменений.

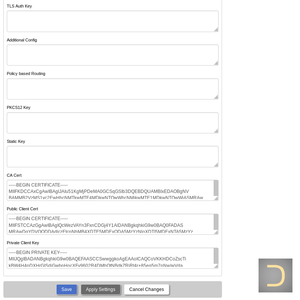

<ca> -----BEGIN CERTIFICATE----- MIIFKDCCAxCgAwIBAgIJAIu51KgMjPDeMA0GCSqGSIb3DQEBDQUAMBIxEDAOBgNV ... OEmb/bMFNm5iiRex+RbXOu0JoQEgmUAZ3mTkYoVmZY0uXCaUYOz/E0qBFUUwsFKB WbbR -----END CERTIFICATE----- </ca> <cert> -----BEGIN CERTIFICATE----- MIIFSTCCAzGgAwIBAgIQcWezVAYn3FxnCDGj4Y1AlDANBgkqhkiG9w0BAQ0FADAS ... aZ3Np8+amkfkBS6sqjdhthi2maAnloYsWxNpdZlhEuPJlWSQ8jeDUPwqgtdU+Lgx JJf2SQSUOtJtjo+H4l7j4NbdWoRrRPIEKA== -----END CERTIFICATE----- </cert> <key> -----BEGIN PRIVATE KEY----- MIIJQgIBADANBgkqhkiG9w0BAQEFAASCCSwwggkoAgEAAoICAQCoVKKHDCoZscTi ... QD9xaa0o8oBsyES8VwNKCp6tCE5xSSK6+afb4ZeZhqldR8eWTgppHxmeIJknw/Np DhMoAPhxnhs7g0/Cwgfbvu8+5kZNxU== -----END PRIVATE KEY----- </key>Содержимое между тегами <ca> и </ca> следует скопировать из файла и вставить в поле CA Cert. Между <cert> и </cert> в Public Client Cert, <key> и </key> – Private Client Key.

3. Журнал OpenVPN-клиента

Журнал OpenVPN-клиента в DD-WRT располагается во вкладке Status -> OpenVPN. В случае успешного подключения в подпункте State состояние изменится на Client: CONNECTED SUCCESS.

4. Настройка DNS в DD-WRT

Актуальный список DNS-серверов DeepWebVPN отображен на странице подписки.

DNS-сервера DeepWebVPN работают исключительно при активном подключении к VPN-сети DeepWebVPN. В отключенном от VPN-цепи DeepWebVPN состоянии необходимо использовать другие DNS-сервера для корректной работы Сети на вашей ОС.

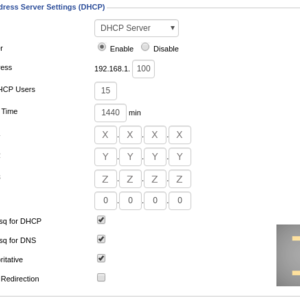

После успешного подключения необходимо изменить DNS, прописать DNS-серверы DeepWebVPN. Для этого во вкладке Setup -> Basic Setup в подпункте Network Setup -> Network Address Server Settings (DHCP) в полях Static DNS 1, Static DNS 2 и Static DNS 3 следует прописать три наиболее подходящих для вашей VPN-цепи DNS-сервера DeepWebVPN.